DedeCMS Dialog目录下配置文件XSS漏洞

WASC Threat Classification

[/float]

发现时间:[p=23, null, left]2013-04-18[/p]漏洞类型:[p=23, null, left]跨站脚本攻击(XSS)[/p]所属建站程序:[p=23, null, left]DedeCMS[/p]所属服务器类型:[p=23, null, left]通用[/p]所属编程语言:[p=23, null, left]PHP[/p]描述:[p=23, null, left]目标站点存在XSS漏洞。[/p][p=23, null, left]DedeCMS的Dialog目录下的配置文件的多个参数未过滤,导致跨站脚本攻击漏洞。[/p]

危害:[p=23, null, left]1.恶意用户可以使用该漏洞来盗取用户账户信息、模拟其他用户身份登录,更甚至可以修改网页呈现给其他用户的内容。[/p][p=23, null, left][backcolor=transparent]2.恶意用户可以使用JavaScript、VBScript、ActiveX、HTML语言甚至Flash应用的漏洞来进行攻击,从而来达到获取其他的用户信息目的。[/p]解决方案:

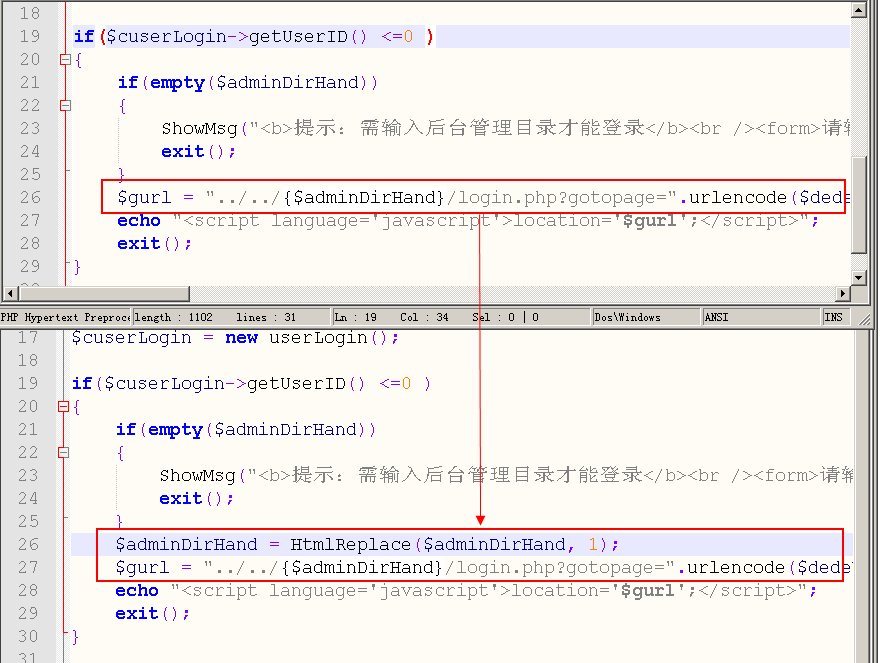

[p=23, null, left]方案一:定位到include/dialog/config.php文件,

在$gurl = "../../{$adminDirHand}/login.php?gotopage=".urlencode($dedeNowurl);上面添加如下语句:

$adminDirHand = HtmlReplace($adminDirHand, 1);

具体操作如下图::

[/p][p=23, null, left]方案二:使用开源的漏洞修复插件。( 需要站长懂得编程并且能够修改服务器代码 )[/p][p=23, null, left]另外, jsp语言可以参考此处。[/p]

[/p][p=23, null, left]方案二:使用开源的漏洞修复插件。( 需要站长懂得编程并且能够修改服务器代码 )[/p][p=23, null, left]另外, jsp语言可以参考此处。[/p]